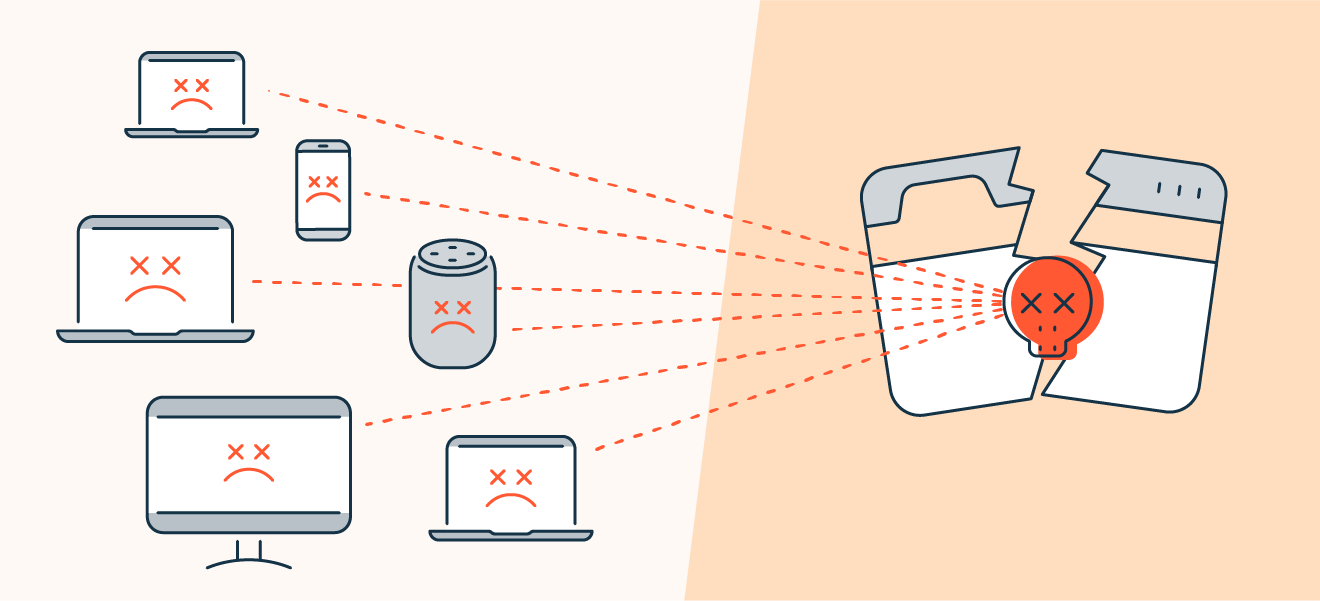

L’attaque DDoS, ou attaque par déni de service distribué, est bien connue pour causer de graves dégâts à ses victimes, car elle provoque une surcharge de ressources sur les serveurs d’hébergement Web en Tunisie et elles peuvent provoquer le redémarrage ou même le gel du système. En effet, l’attaque consiste en une machine “Maître”, qui peut contrôler et infecter des milliers de machines “Zombies”. À un moment donné, toutes ces machines zombies reçoivent l’ordre de faire des requêtes à un serveur web par exemple. Comme le serveur ne peut servir qu’un certain nombre d’utilisateurs en même temps, il finit par être surchargé. La surcharge de votre serveur est une nuisance qui précède d’autres types d’attaques qui se produisent sur Internet. D’autre part, les attaques DDoS ont évolué et elles sont utilisées à des fins plus malveillantes. Découvrez-en plus ci-dessous :

Qu’est-ce qu’une attaque DDoS ?

En bref, une attaque DDoS est une tentative de mettre le serveur hors service. Cette activité tire parti des limites de l’infrastructure en ligne et « bombarde » le serveur avec du trafic provenant de différentes sources. Ainsi, les vrais visiteurs ne peuvent pas accéder au service car le serveur n’est pas disponible.

Selon les études, environ une attaque DDoS sur trois vise à placer des logiciels malveillants ou des virus sur les systèmes d’entreprise, et environ 40 % des attaques réussies entraînent un vol de données. Ainsi, les attaquants utilisent cette technique comme un écran de fumée pour voler des informations. On a également signalé qu’après le changement d’objectif derrière les attaques DDoS, leur fréquence a encore augmenté, touchant environ la moitié des entreprises en Amérique du Nord, en Europe et au Moyen-Orient.

Mode de fonctionnement des attaques DDoS

Toutes les ressources du réseau peuvent servir un nombre limité de requêtes en même temps. De plus, la bande passante qui relie le serveur à Internet a une bande passante finie. À cet égard, chaque fois que le volume de demandes dépasse les limites de l’un de ces composants, le service subit les impacts suivants :

- Les réponses aux demandes sont plus lentes.

- Nous pourrions ignorer les demandes des utilisateurs.

En général, l’intention de l’attaquant est d’empêcher les ressources Web de fonctionner, c’est-à-dire un « déni de service ». Il est également courant que les cybercriminels exigent un paiement pour arrêter l’attaque. Dans certains cas, des personnes utilisent une attaque DDoS comme stratégie pour nuire à la crédibilité d’une entreprise concurrente.

Types d’attaques DDoS

Les attaques DDoS ont pour objectif commun de surcharger les serveurs et de bloquer leurs services. Il existe plusieurs types, chacune avec ses propres méthodes de propagation sur Internet. Voici les principaux afin de mieux les comprendre et de protéger votre entreprise :

Attaques de saturation de la bande passante : Cherchant à saturer le système cible en envoyant un grand volume de trafic, elles sont souvent menées à l’aide de botnets.

Ciblant des ressources spécifiques comme les connexions TCP, les tables de routage ou les ressources processeur, les attaques d’épuisement des ressources utilisent des requêtes ou des paquets malveillants.

Les attaques de couches applicatives, elles, ciblent des protocoles tels que HTTP, DNS ou SMTP, et exploitent des vulnérabilités pour surcharger les serveurs cibles.

Quant aux attaques de réflexion/amplification, elles exploitent des serveurs tiers pour multiplier le volume du trafic, amplifiant ainsi l’impact de l’attaque sur le système cible.

Enfin, les attaques d’épuisement des connexions épuisent les connexions disponibles sur un système cible, rendant difficile l’établissement de nouvelles connexions pour les utilisateurs légitimes.

Ces attaques peuvent être combinées ou adaptées selon les objectifs des attaquants. Pour se protéger, il est essentiel d’adopter une combinaison de mesures de sécurité techniques et de stratégies de défense pour garantir la disponibilité des systèmes face à ces menaces.

Comment protéger votre entreprise en ligne des attaques DDoS ?

Protéger votre entreprise contre les attaques DDoS est crucial pour maintenir la disponibilité et la sécurité de vos systèmes. Voici les mesures clés à prendre :

Choisir un hébergeur fiable : Optez pour un fournisseur d’hébergement Web en Tunisie avec une protection DDoS avancée pour détecter et contrer les attaques rapidement.

Utiliser un pare-feu robuste : Configurez un pare-feu efficace pour bloquer les requêtes malveillantes et suspectes automatiquement.

Mettre en place un IDS/IPS : Ces outils détectent les activités anormales et réagissent en conséquence, y compris les attaques DDoS.

Équilibrage de charge : Répartissez le trafic sur plusieurs serveurs pour réduire l’impact des attaques DDoS.

Service de protection externe : En complément, recourez à des services externes de protection spécialisés contre les attaques DDoS.

Surveillance du trafic : Utilisez des outils de surveillance pour détecter les anomalies et réagir rapidement aux attaques.

Sensibilisation du personnel : Formez votre équipe sur les menaces DDoS et les mesures de sécurité à adopter en cas d’attaque.

Ces mesures combinées renforcent la résilience de votre entreprise face aux attaques DDoS et garantissent la disponibilité de vos services en ligne.

Assurez la sécurité de votre entreprise en ligne avec NovaHoster

Lors du choix d’un hébergeur web pour se protéger contre les DDOS, optez pour un fournisseur avec des mesures de sécurité avancées. En Tunisie, NovaHoster propose une protection en temps réel grâce à une infrastructure mondiale qui filtre le trafic malveillant avant qu’il n’atteigne votre site, assurant ainsi la disponibilité et la performance continues de vos services en ligne.

Les besoins en matière de sécurité varient selon la taille de votre entreprise, votre trafic et vos ressources. Les professionnels de la sécurité Web de NovaHoster peuvent vous fournir des conseils personnalisés pour choisir la solution la mieux adaptée.

Les menaces en ligne sont fréquentes, mais en suivant nos recommandations et en utilisant nos services de surveillance en temps réel, pare-feu robustes et gestion proactive des risques, vous pouvez protéger efficacement votre site. Confiez la sécurité de votre site à nos experts pour une tranquillité d’esprit et une protection continue contre les attaques.